こんにちは、ようやくAWS CLIの操作に慣れてきた星です。

Amazon Relational Database Service(RDS)は2015/03/24 05:00 (JST)に暗号化通信のSSL証明書入れ替えが実施されます。

RDSサービスにてSSL通信を利用されている方は、更新期限までに入れ替えに伴う作業が必要です。

・概要

2015/03/24 05:00 (JST)に現在のSSL証明書(rds-ca-2010)が有効期限を迎えます。

有効期限を迎える前に、クライアントおよびアプリケーションのSSL証明書の入れ替えと、RDSのSSL証明書更新作業(再起動)の作業を実施する必要があります。

・対象

RDSでSSL通信を利用しているインスタンスが対象です。

※Oracleは対象外です。

SSL通信を利用していないRDSインスタンスは対象外ですが、今後SSL通信を利用予定のインスタンスはいずれかのタイミングで反映作業を実施する必要があります。

・作業概要

クライアント側のSSL証明書入れ替え作業とRDSのSSL証明書更新作業(再起動)が必要です。

・ クライアント側のSSL証明書入れ替え作業

下記より公開鍵のバンドルをダウンロードしてクライアント、アプリケーション側での入れ替えを実施してください。

http://s3.amazonaws.com/rds-downloads/rds-combined-ca-bundle.pem

・RDSのSSL証明書更新作業

Management ConsoleまたはModifyDBInstance APIにてSSLの切り替え(rds-ca-2010 から rds-ca-2015)を実施後、RDSの再起動を実施致します。

ここではManagement Consoleで入れ替え作業を実施してみます。

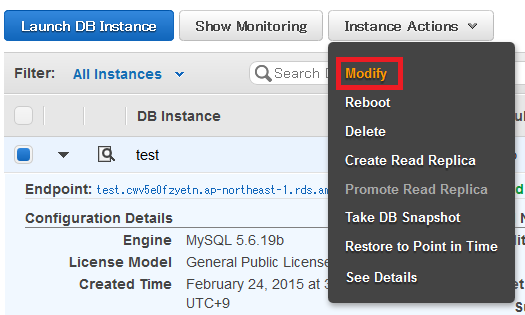

対象RDSインスタンスを選択してModifyをクリックします。

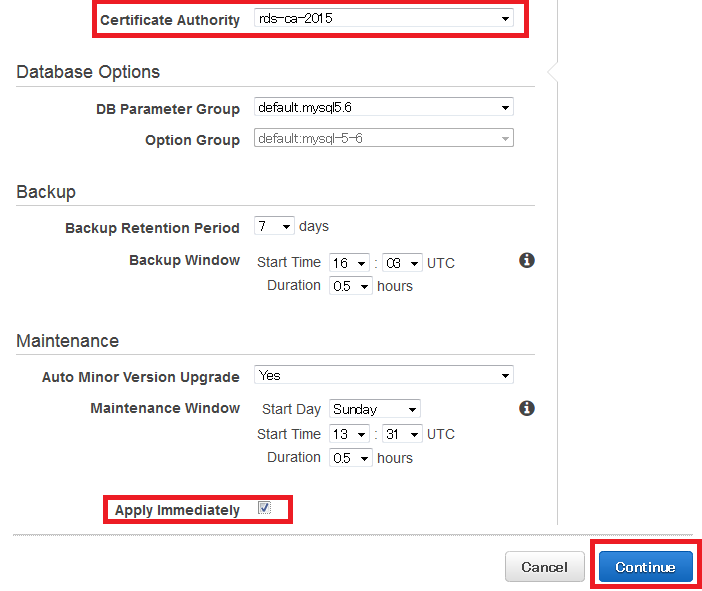

Certificate Authorityをrds-ca-2015に変更してApply Immediatelyをチェックします。

※注意! Apply Immediatelyをチェックした場合は、反映直後に再起動が実施されます。

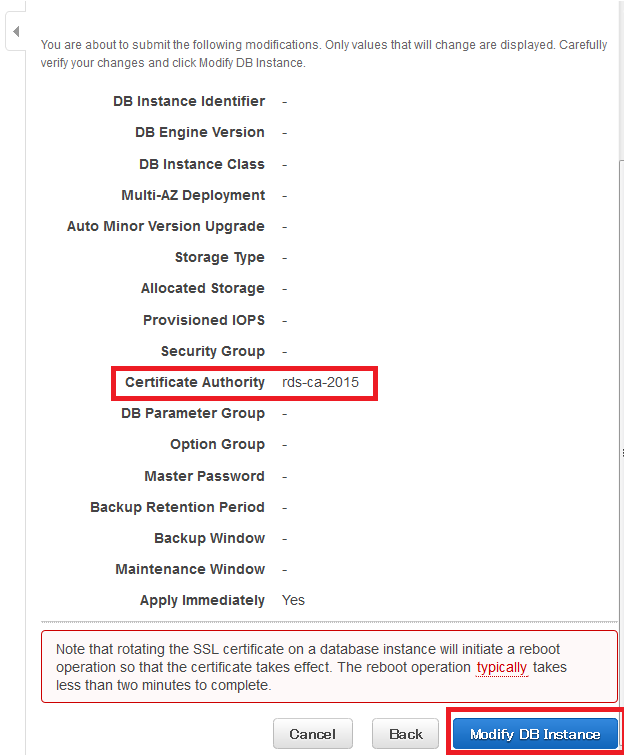

設定確認画面が表示されますので、問題がなければModify DB Instanceをクリックすると設定が反映されます。

Apply Immediatelyにチェックをしない場合は、指定のメンテナンスウィンドウ時間にSSL証明書の入れ替えとRDSの再起動が実行されます。

・まとめ

RDSでSSL通信を使用している場合は、開発、ステージング環境で動作確認を行った上で上記の反映作業を必ず実施しましょう。

現在SSL利用をしていないインスタンスでも利用見込みがある場合は念のため反映作業をしておくと良さそうですね。

・参考リンク

投稿者プロフィール

最新の投稿

AWS2021年12月2日AWS Graviton3 プロセッサを搭載した EC2 C7g インスタンスが発表されました。

AWS2021年12月2日AWS Graviton3 プロセッサを搭載した EC2 C7g インスタンスが発表されました。 セキュリティ2021年7月14日ゼロデイ攻撃とは

セキュリティ2021年7月14日ゼロデイ攻撃とは セキュリティ2021年7月14日マルウェアとは

セキュリティ2021年7月14日マルウェアとは WAF2021年7月13日クロスサイトスクリプティングとは?

WAF2021年7月13日クロスサイトスクリプティングとは?