はじめに

AWS Application Discovery Service (ADS) を触る機会があったのでブログに書いてみました。

ADSの特徴

- 移行のためのオンプレミスデータの検出と収集及び分析

- Migration Hubとの統合

- 収集データの暗号化

- 検出、移行計画作成までは無料で利用可能 (収集データ保管や分析の為にプロビジョニングされたAWSリソースについてのみ課金)

- エージェント/エージェントレスでの2つの検出方法がある

前提

- 前提 (https://docs.aws.amazon.com/ja_jp/application-discovery/latest/userguide/what-is-appdiscovery.html)

- Discovery Agent の前提条件 (https://docs.aws.amazon.com/ja_jp/application-discovery/latest/userguide/gen-prep-agents.html)

- エージェントレスコネクタの前提条件 (https://docs.aws.amazon.com/ja_jp/application-discovery/latest/userguide/agentless-collector-gs-prerequisites.html)

導入手順

今回はエージェントベースの手順です。

Migration Hub コンソールにサインインし、ホームリージョンを選択します

AWSアカウントから、AWS Management Consoleにサインインし、https://console.aws.amazon.com/migrationhub/ で Migration Hub コンソールコンソールを開きます。

Migration Hub コンソールのナビゲーションペインで、[設定] を選択し、ホームリージョンを選択します。

Linux にDiscovery Agent をインストールする

以前の Linux バージョンを使用している場合は、「古い Linux プラットフォームの要件」を参照してください。

-

Linux ベースのサーバーまたは VM にサインインし、エージェントコンポーネントを格納するための新しいディレクトリを作成します。

-

新しいディレクトリに切り替え、コマンドラインまたはコンソールからインストールスクリプトをダウンロードします。

-

コマンドラインからダウンロードするには、次のコマンドを実行します。

curl -o ./aws-discovery-agent.tar.gz https://s3-us-west-2.amazonaws.com/aws-discovery-agent.us-west-2/linux/latest/aws-discovery-agent.tar.gz -

Migration Hub コンソールからダウンロードするには、以下の手順を実行します。

-

コンソールを開いて、[Discovery Tools (検出ツール)] ページに移動します。

-

[Discovery Agent (検出エージェント)] ボックスで、[Download agent (エージェントのダウンロード)] を選択し、表示されたリストボックスで [Linux] を選択します。ダウンロードがすぐに開始されます。

-

-

-

次の 3 つのコマンドを使用して、インストールパッケージの暗号署名を確認します。

curl -o ./agent.sig https://s3.us-west-2.amazonaws.com/aws-discovery-agent.us-west-2/linux/latest/aws-discovery-agent.tar.gz.sigcurl -o ./discovery.gpg https://s3.us-west-2.amazonaws.com/aws-discovery-agent.us-west-2/linux/latest/discovery.gpggpg --no-default-keyring --keyring ./discovery.gpg --verify agent.sig aws-discovery-agent.tar.gzエージェントパブリックキー (

discovery.gpg) のフィンガープリントは、7638 F24C 6717 F97C 4F1B 3BC0 5133 255E 4DF4 2DA2です。 -

次に示すように、tarball から抽出します。

tar -xzf aws-discovery-agent.tar.gz -

エージェントをインストールするには、以下のインストール方法のどちらかを選択します。

-

Discovery Agent をインストールする

エージェントをインストールするには、以下の例にあるエージェントインストールコマンドを実行します。この例では、ホームリージョンの名前、アクセスキー ID、aws-access-key-idおよび Transmission Control キー ID、およびaws-secret-access-keyTransmission Controlyour-home-regionキーに置き換えます。sudo bash install -r your-home-region -k aws-access-key-id -s aws-secret-access-keyエージェントはデフォルトで、更新が利用可能になると、それらを自動的にダウンロードして適用します。

このデフォルト設定の使用が推奨されます。

ただし、エージェントによる更新の自動ダウンロードと適用を希望しない場合は、エージェントインストールコマンドを実行するときに

-u falseパラメータを含めてください。

-

-

ネットワークからの発信接続が制限されている場合は、ファイアウォール設定を更新する必要があります。エージェントには、TCP ポート 443 を介した

arsenalへのアクセスが必要です。着信ポートを開く必要はありません。たとえば、ホームリージョンが

eu-central-1の場合、https://arsenal-discovery.eu-central-1.amazonaws.com:443を使用できます。

ディスカバリーエージェントによって収集されたデータ

- Migration Hub コンソールの[サーバー]を確認すると下記のように表示される。

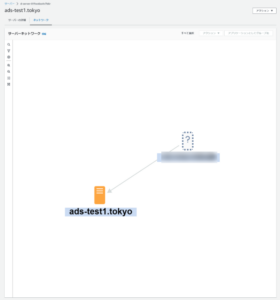

- さらにサーバー名をクリックすると下記のように表示される。

- さらに[ネットワーク]タブをクリックすると下記のように表示される。

SSHの接続元との関係がわかります。

Amazon Athenaでの分析

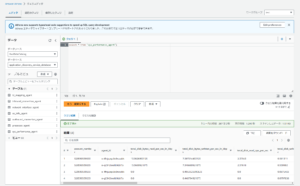

- Migration Hub コンソールの[データコレクタ]をクリックし、[検出エージェント]タブをクリックする。[Athena エクスポート]のスイッチをONにする。

S3へのデータ保管を実施するという内容にチェックを付け、[有効にする]をクリックする。

- サーバーを選択し、[アクション]から[Amazon Athena で表示]をクリックする。

- Amazon Athenaでクエリを発行する。

まとめ

Q: Application Discovery Service は企業が AWS へ移行する際にどのように役立ちますか?Application Discovery Service は、サーバーの仕様情報、ハードウェア設定、パフォーマンスデータ、実行中のプロセスとネットワーク接続の詳細情報を収集することで、企業が自社のデータセンターサーバーの現状をスナップショットとして取得できるようにします。収集されたデータは総保有コスト (TCO) 分析に使用でき、そこから固有のビジネス要件に基づいてコストの最適化された移行プランを作成できます。

とあるように、オンプレミス環境などの情報整理を簡略的に行ってくれるサービスです。根気よく秘伝のエクセルを最新化する作業からは開放されますね。検出ツールについても今回紹介したエージェントベース以外にもありますので、シーンにあった選択ができるのも魅力的ですね。

投稿者プロフィール

-

AWS認定12冠

趣味 : スプラトゥーン

最新の投稿

AWS2025年1月5日Migration Evaluator について調べてみた

AWS2025年1月5日Migration Evaluator について調べてみた AWS2024年1月9日Amazon S3 Express One Zone を使ってみた

AWS2024年1月9日Amazon S3 Express One Zone を使ってみた マイグレーション2024年1月9日AWS Migration Hub を使ってみた

マイグレーション2024年1月9日AWS Migration Hub を使ってみた AWS2024年1月9日AWS Application Discovery Service (ADS) を使ってみた

AWS2024年1月9日AWS Application Discovery Service (ADS) を使ってみた