はじめに

CloudTrailについての学習のためブログ投稿しました。最新の情報は下記リンク参照してください。

目次

CloudTrailとは

CloudTrailはAWS環境でのAPIイベントや一部APIではないイベントを証跡ログとして保存します。

証跡ログの中身はAPIを誰が実行、どこから、いつ、どのように実行され影響を与えたかを確認できます。

証跡ログのイベントを収集し、ログファイルは1時間に複数回発行します。

デフォルトでログをS3に90日間保存され、それ以上の保存が必要な場合は有料オプションとして管理します。

またオプションでCloudWatch Logsへ連携しモニタリングをすることができ、連携することにより特定のアクティビティに対しメール通知、モニタリングを実施できます。

証跡ログの種類

証跡ログのイベントは3つあります。

- 管理イベント

AWSアカウント内のリソースに対して実行される操作を保存します。

具体的には、マネジメントコンソールへのログイン、EC2インスタンスやS3バケット、Lambda関数などAWSリソースの自体の作成、変更、削除といった操作、ネットワークの構成変更やコンフィグの参照が対象となります。 - データイベント

S3バケット内のデータ操作(作成、編集、削除)、Lambda関数の実行といったAWSリソースへの操作、DynamoDBの書き込みなどリソース上またはリソース内で実行された操作を保存します。 - インサイトイベント

AWSアカウントの操作等7日間測定し、普段とは異なる異常な操作などの管理イベント把握します。

測定結果を機械学習にて分析し、異常なアクティビティなどを自動で検出するので管理か楽になります。

通常異常なアクティビティから30分以内にバケットへ配信します。

コストの説明

Croudtrailの運用にはコストがかかり、管理イベントを90日以降経過しても保存したい場合にはコストがかかります。

また管理イベントの最初の配信のみ無料であるが、2つ目以降例えば他のS3バケットに保存などするとコストがかかります。

データイベント、インサイトイベントは最初からコストがかかります。

Cloudwatch Logsなどサービスに連携するとそのサービス分のコストがかかります。

詳しくは下記リンクを参考してください。

必要性

証跡ログの必要性はコンプライアンス要件や証拠能力の維持のために使用できます。

コンプライアンス要件はガイドラインなどで定められており、ログ保存は必要不可欠であることが多いためCloudTrailの導入が必要となります。

CloudTrailではログファイル整合性検証を電子署名のメカニズムによってCloudtrail以外によって変更されていないことを証明できます。詳しい内容は下記リンク参照してください。

CloudTrailではセキュリティ、コンプライアンスの第三者監査人の評価を行われているため品質が保たれています。

そのため内部不正操作等起きた場合の証拠として記録することができ、CloudTrailを使用していると公言することにより内部不正操作を減らす役割も期待できます。

第三者評価、整合性検証により証跡ログの真正であると説明でき係争時公的機関へ提出することができます。

作成手順

Croudtrailの作成手順です。

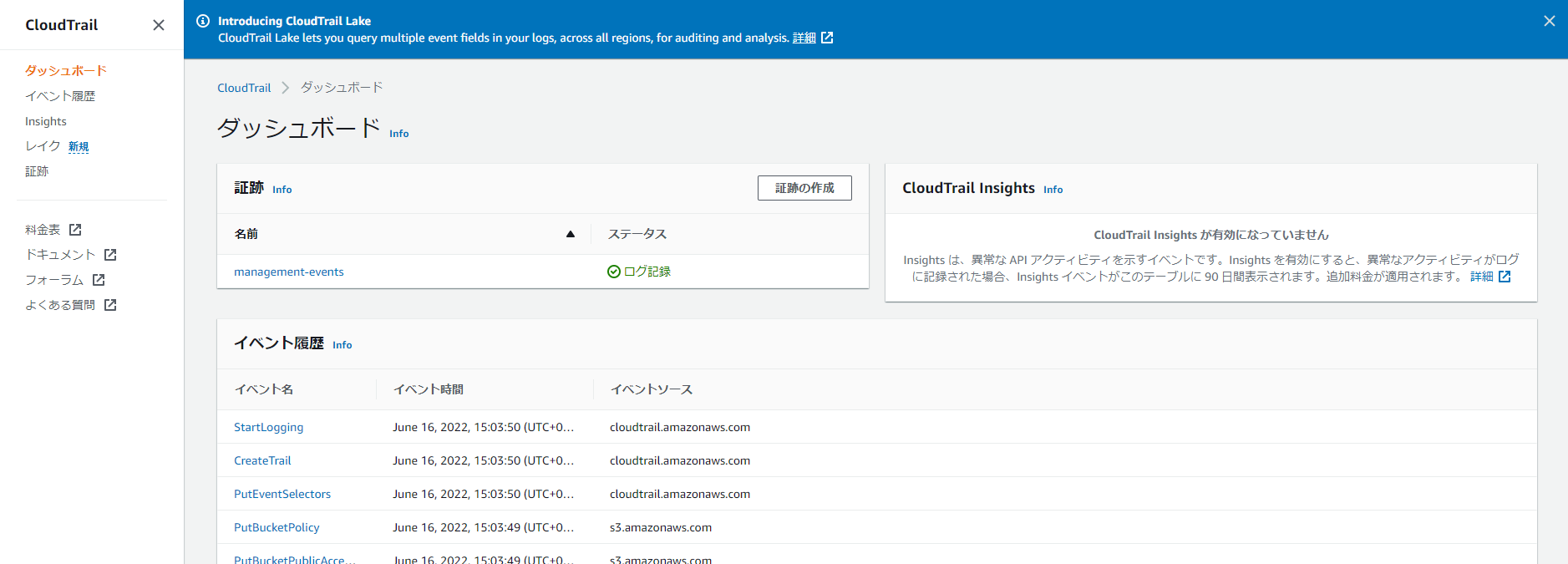

Croudtrailを検索し証跡の作成をクリックし名前を決め、クイック証跡作成します。

そしたらダッシュボードが作られます。

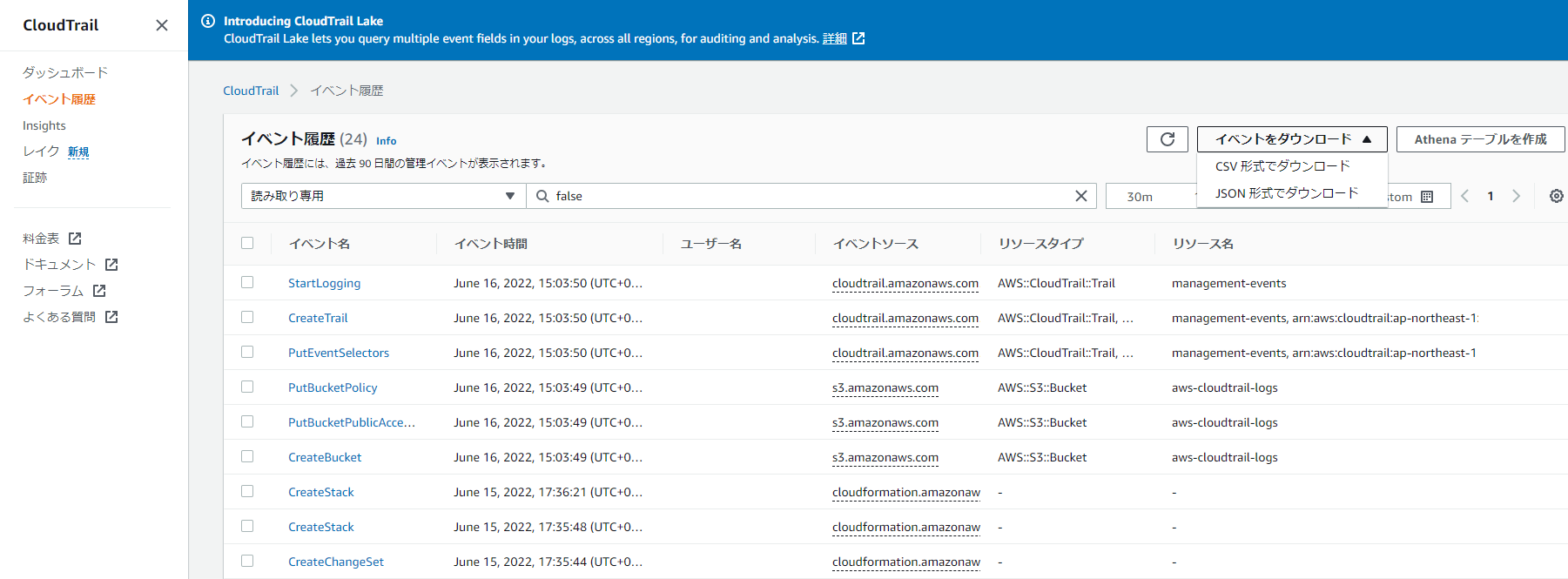

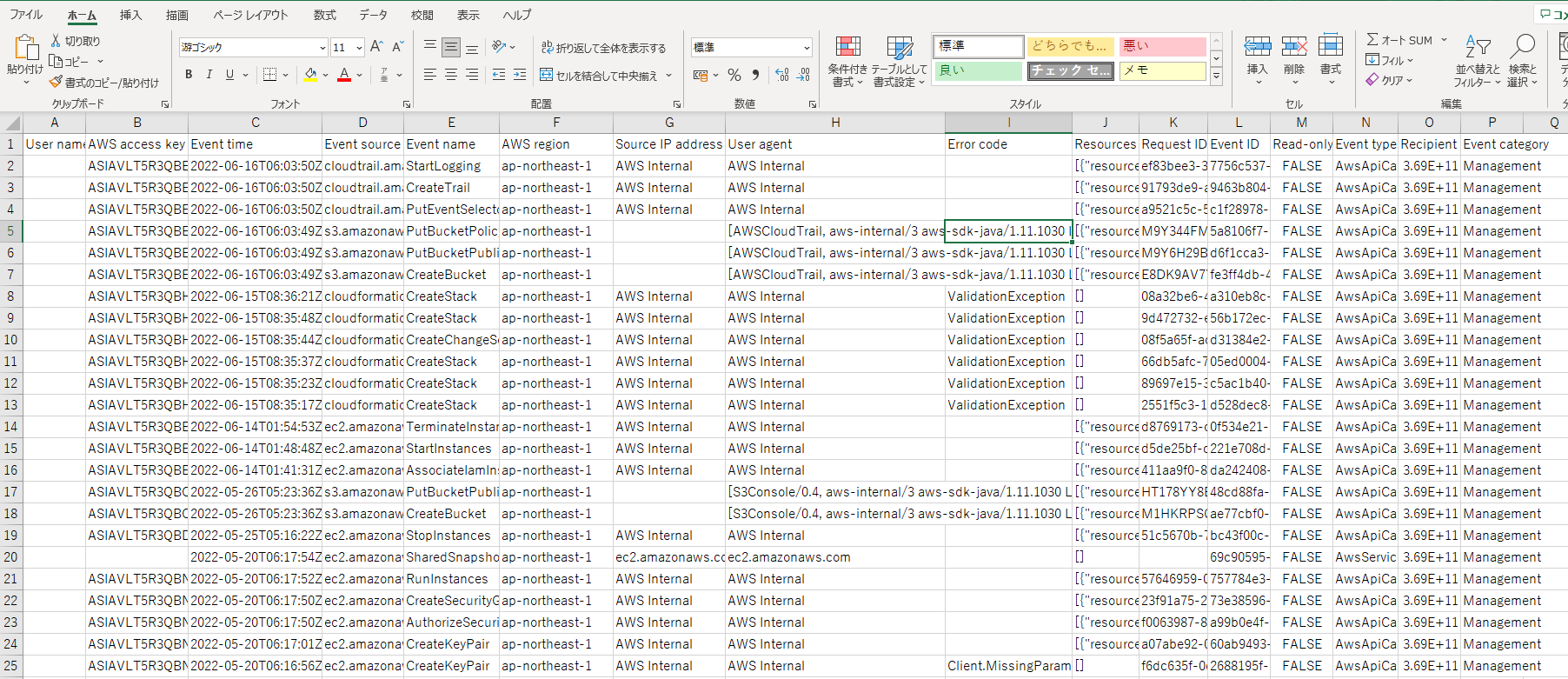

ダッシュボードにてイベント履歴を見ることができ、CSVやJson形式でダウンロードもできます。

CSV形式でダウンロードした例です。項目別にソートできます。

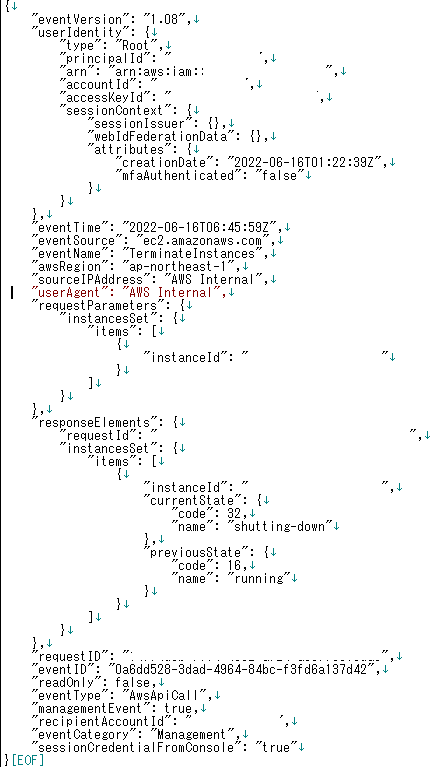

実際にEC2をシャットダウンした時のJsonです。

これでCroudtrailの設定を完了しましたが、この設定だけだと管理イベントのみ保存されます。

追加でデータイベント、インサイトイベントを保存するためには設定が必要です。

ダッシュボードの作成した証跡ログをクリックし、下にスクロールすると各ログ編集ボタンがあります。

そこで追加機能であるデータイベント、インサイトイベントを追加できます。

まとめ

CloudTrailの重要性についての理解が深まりました。内部不正や不正アクセス時の証拠にもなりうるため導入が必須だと感じました。

必要な機能の反面、追加コストがかかる場面が多く導入時は選定しコスト削減に取り組む必要があります。

CyberCARE AWSSecurityではCloudtrailやConfig、GuardDutyの運用監視を行っているサービスがあります。内部不正監視などログで残すことでインシデント時の対応に役立ちます。

投稿者プロフィール

最新の投稿

セキュリティ2024年6月17日脆弱性診断とは?

セキュリティ2024年6月17日脆弱性診断とは? セキュリティ2024年5月27日Burp Suiteで脆弱性診断してみた~診断編~

セキュリティ2024年5月27日Burp Suiteで脆弱性診断してみた~診断編~ セキュリティ2024年5月24日Burp Suiteで脆弱性診断してみた~環境準備編~

セキュリティ2024年5月24日Burp Suiteで脆弱性診断してみた~環境準備編~ セキュリティ2023年12月22日SQLインジェクション攻撃とは

セキュリティ2023年12月22日SQLインジェクション攻撃とは